TACACS+ / RADIUS Erişim Yönetimi Nedir? Nasıl Çalışır?

Dijital teknolojilerin katettiği mesafenin doğal sonuçlarından biri olarak iş dünyasında merkezi bir konum elde eden uzaktan erişim sistemleri; iş akışlarını sürdürülebilir kılma, verimliliği artırma ve maliyeti optimize etme gibi birçok farklı avantaja sahip. Fakat bu erişim yönetimi modelinin siber güvenlik açısından birtakım zorluklar yarattığının da altını çizmek gerek. Bu sorunlardan en az seviyede etkilenmenin, hatta çoğu zaman etkilenmemenin yolu ise TACACS+ / RADIUS Erişim Yönetimi modülü kullanmaktan geçiyor.

Uzaktan kimlik doğrulama, BT ağınızdaki kullanıcı adlarını ve parolaları merkezi bir sunucuda, tek bir yerde muhafaza etmenize imkân tanıyor. TACACS+ protokolü ve RADIUS protokolü de ilgili kullanıcı adı ve parolaları yapılandırmak için benzersiz bir altyapı sunuyor. Ağınıza bir kullanıcı eklendiğinde ya da silindiğinde veya bir kullanıcı parola değiştirdiğinde her iki protokolü de kullanarak her bir ayrı ağ cihazında değişiklikleri yapılandırabilirsiniz.

Üstelik sunucudaki yapılandırmada sadece bir değişiklik yaptığınızı varsayalım. Sistemdeki diğer bileşenlere müdahale etmenize gerek kalmadan cihazlar, kimlik doğrulama işlemi için sunucuya erişim sağlamaya devam ediyor. TACACS+ ve RADIUS’un en bilinen işlevi kimlik doğrulama (authentication) olsa da yetkilendirme (authorization) ve hesap oluşturma işlevlerinin de son derece başarılı olduğunu belirtmekte yarar var.

TACACS+ / RADIUS Erişim Yönetimi Nedir?

Terminal Access Controller Access-Control System Plus (TACACS+) ve Remote Access Dial In User Service (RADIUS), BT ağlarına erişim sağlamak amacıyla yaygın şekilde kullanılan iki güvenlik protokolüdür. TACACS+, yönlendiriciler ve anahtarlar gibi ağ cihazları ya da ağda yer alan cihazlar üzerinde yönetici erişimi gerçekleştirmek için kullanılıyor. RADIUS ise BT ağınıza erişmek isteyen uzak ağ kullanıcılarının kimliğini doğrulamaya ve günlüğe kaydetmeye yarıyor. Her iki güvenlik protokolü de bir BT ağına bağlanan ve söz konusu ağı kullanan cihazlar için Kimlik Doğrulama, Yetkilendirme ve Hesaplama (AAA) yönetimi sağlıyor. Üç ana bileşenden oluşan AAA yönetiminin özelliklerini detaylandırmak, TACACS+ / RADIUS Erişimi Yönetimi modülünü daha iyi anlamak açısından yararlı olabilir.

- Kimlik Doğrulama (Authentication): Bu özellik, kimlerin ağa erişim yetkisine sahip olacağıyla ilgilidir. TACACS+ ve RADIUS ayrıcalıklı hesaplar için kimliklerini doğrulamalarını sağlayan bir kullanıcı adı ve parola temin edebilir.

- Yetkilendirme (Authorization): İkinci özellik, kullanıcının ağ erişimi sırasında hangi servis ve hizmetlere erişebileceğini tanımlamaktadır. Her iki güvenlik protokolünde de yer alan yetkilendirme özelliği sayesinde ziyaretçiler sadece ağdaki çevrim içi ortama erişip internet kullanımına sahip olurken tüm parola veri tabanına erişme yetkisi yalnızca BT ekibinizdedir.

- Muhasebe (Accounting): Üçüncü özellik ise hangi kullanıcının, hangi hizmete, ne kadar süreyle eriştiğinin kaydının tutulmasını mümkün kılıyor. Muhasebe kayıtları, kuruluşunuzun BT ağına erişen bir kullanıcının kimliğini, ağ adresini, bağlantı noktasını ve erişim sürecine ilişkin benzersiz bir oturum tanımlayıcısını kaydediyor. Daha sonra bu veriler, aktivite izleme yöntemiyle izleniyor ve kullanıcı adına oluşturulan kayda dahil ediliyor. Bu özellik, sistemde geçirilen süre ve yapılan işlemlere kullanıcılara ya da departmanlara fatura edilip ücretlendirme yoluna gidildiğinde kuruluşunuz açısından bir hayli faydalı olabilir.

TAACS+ ve RADIUS’un tanımlarını detaylı şekilde yapıp üç temel özelliklerini mercek altına aldıktan sonra söz konusu protokollerin çalışma prensiplerine odaklanabiliriz.

TACACS+ / RADIUS Erişim Yönetimi Nasıl Çalışır?

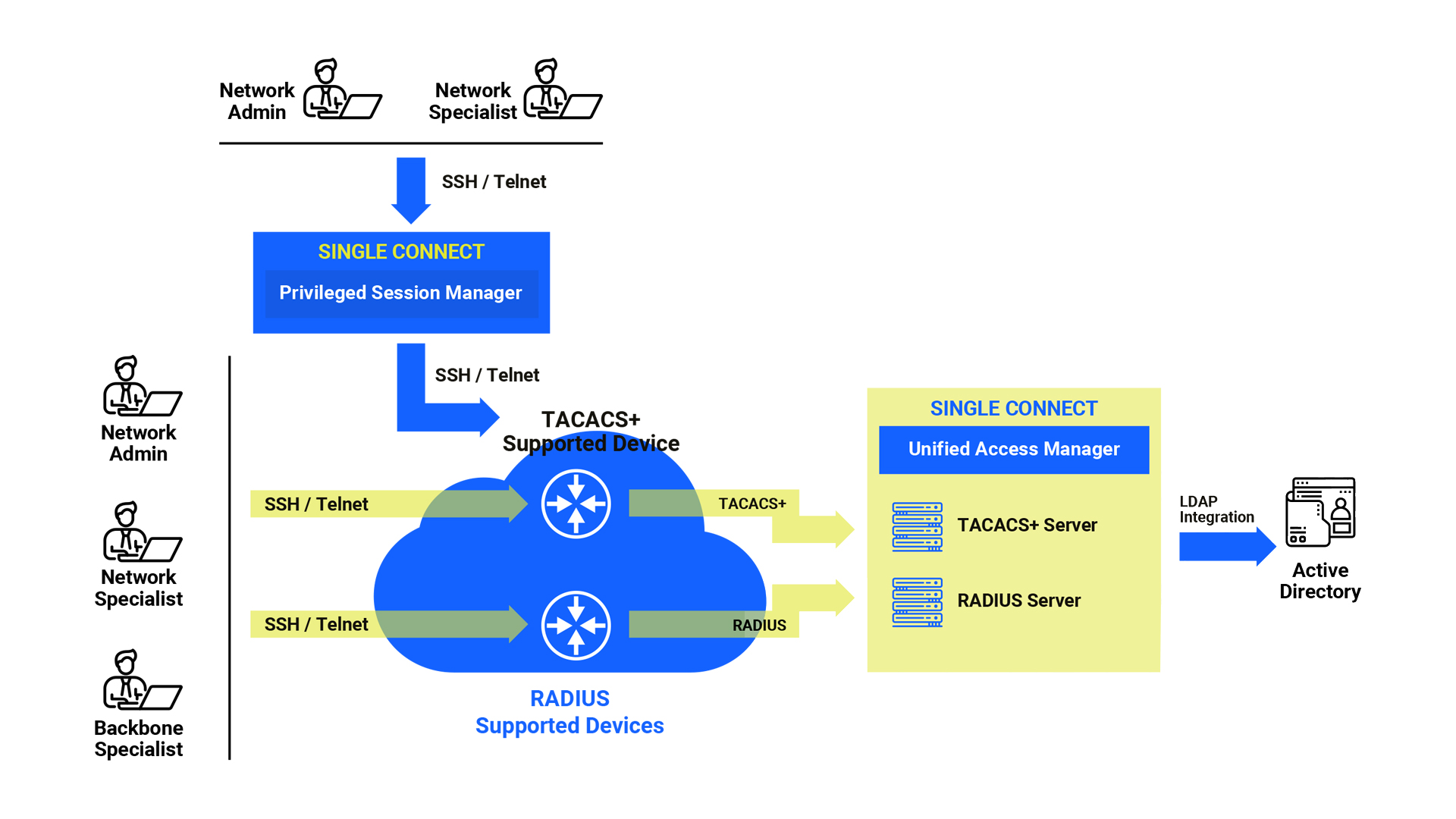

Kimlik Doğrulama, Yetkilendirme ve Muhasebe adımlarından oluşan AAA yönetim süreciyle çalışan TACACS+ / RADIUS Erişim Yönetimi, Kimlik Doğrulama ve Yönetim başlıkları altında 9 adım etrafında şekillenmektedir. 9 adımdan oluşan bu çalışma sürecinde Network Admin, Network Specialist, Backbone Specialist aktif şekilde rol almaktadır. Ayrıca Active Directory (AD) sürecin son adımında Lightweight Directory Access Protocol (LDAP) aşamasının tamamlanmasını sağlayarak erişim yönetiminin sorunsuz şekilde çalışmasına yardım ediyor. Şimdi dilerseniz 9 adımdan oluşan çalışma prensibini inceleyelim.

Kimlik Doğrulama

1. adım: Kullanıcı, hedef cihaza yönelik bir CLI oturumu başlatır. Oturum başladıktan sonra kullanıcı, bir kullanıcı adı ve parola girer.

2. adım: Hedef cihaz, kullanıcı adını ve parolayı TACACS+ modülünün erişim yöneticisine iletir.

3. adım: Kullanıcı adı ve parola doğru ise başarılı bir yanıt oluşturulur.

4. adım: Hedef cihaz, yanıtı kullanıcıya gönderir.

5. adım: Kullanıcı ve hedef cihaz arasında bir CLI oturumu kurulur. Kullanıcı bu aşamadan sonra cihaz yönetimi amacıyla komutlar girebilir.

Yönetim

6. adım: Kullanıcı, CLI ekranına bir komut girer ve bu komut hedef cihaza gönderilir.

7. adım: Hedef cihaz, söz konusu komutu TACACS+ modülünün erişim yöneticisine gönderir.

8. adım: TACACS+ Erişim Yöneticisi, ilgili kullanıcının bu komutu çalıştırma ayrıcalığına sahip olup olmadığını kontrol eder. Kontrolden sonra kabul et ya da reddet yanıtını verir. Yanıtla birlikte bu komutu günlüğe kaydeder.

9. adım: TACACS+ Erişim Yöneticisi, komutun çalıştırılmasına yönelik kabul mesajı verirse hedef cihaz komutu çalıştırır ve yanıtı kullanıcıya iletir. Yanıt bir ret mesajı ise hedef cihaz, kullanıcıya bir başarısız mesajı gönderir.

TACACS+ / RADIUS Erişim Yönetimi Faydaları Nelerdir?

TACACS+ / RADIUS Erişim Yönetimi, başta log’lama ve çok faktörlü kimlik doğrulama (multi-factor authentication) olmak üzere birçok farklı faydaya sahiptir. Bir diğer ifadeyle söz konusu erişim yönetimi modeli; güvenlik duvarı, filtreler ve LDAP’in sunduğu faydaların çok daha fazlasını tek çatı altında sunuyor. Örneğin güvenlik duvarı ve filtre kullanarak herhangi bir IP adresini kontrol altına aldığınızı varsayalım. Bu yöntemde kısıtlama bireysel istemcilere değil, cihazlara uygulandığı için belirli bir web sunucusuna erişmek için kontrol altına aldığınız IP adresini etkinleştirirseniz o IP adresinin bağlı olduğu makinede bulunan herkes bu sunucuya erişebilir. Fakat TACACS+ ya da RADIUS kullandığınızda o IP adresindeki makineden sunucuya erişim sağlamak isteyen tüm kullanıcıların kullanıcı adı ve parola girmesi gerekir.

Öte yandan e-posta adresleri ve genel anahtarlar gibi dizin bilgilerini almak için LDAP kullanabilirsiniz. Fakat sabit portal kimlik doğrulamasından daha fazlasına ihtiyacınız varsa 802.1X güvenliğini uygulamanız gerekir. LDAP ise bu güvenliği kolayca uygulayamaz zira 802.1X, RADIUS düşünülerek geliştirilmiştir. 802.1X ve MSCHAPv2 gibi sorgulama ve yanıt protokolleri RADIUS ile iyi çalışır.

TACACS+ / RADIUS Erişim Yönetimi modülünün temel faydalarını ise aşağıdaki gibi ifade etmek mümkün:

- Bağımsız AAA çözümü ile eskiyen Cisco ACS sunucularını değiştirmek için ek platforma gerek yok.

- Tam görünürlük, ayrıntılı denetim günlükleri

- Görevler ayrılığı sistemi ve en az ayrıcalık ilkesi

- Ağ altyapısına genişletilmiş Active Directory grup ilkeleri ile GDPR ve ISO27001 gibi uluslararası regülasyonlara tam uyum

- Hedef cihazlara doğrudan erişim kontrolü

- Çok faktörlü kimlik doğrulama

- Zayıf ve/veya süresi dolmuş parolaları ortadan kaldırma

- Zamana dayalı erişim sınırlamalarını tanımlama

- Her bir kurumsal departmana ağdan izole edilmiş sınırlı ayrıcalıklar

- Active Directory (AD) kullanıcı adları ve parolaları ile yönetimi basitleştirme

- Çalışan istihdamı sonlandırıldığında kullanıcı hesabını otomatik olarak kilitleme

- Açık protokol tabanlı ağ cihazlarını destekleme

- Öznitelik Değer Çifti (AVP) yapılandırmasını destekleme

- Tek bir örnekte 250.000 cihazı destekleme

TACACS+ / RADIUS Erişim Yönetimi modülü, en iyi Cisco ACS alternatifi olarak dikkat çekiyor. Cisco’nun 31 Ağustos 2022’de desteklemeyi bırakacağını açıkladığı ACS yerine rahatlıkla kullanılabilecek olan bu modül, uluslararası düzeyde en iyi Ayrıcalıklı Erişim Yönetimi çözümlerinden biri olan Single Connect’in modüler yapısı sayesinde yalın bir şekilde satın alınabilir.

TACACS+ / RADIUS Erişim Yönetimi çözümümüz ve Privileged Access Management (PAM) ürün ailesi Single Connect hakkında daha detaylı bilgiye ulaşmak için ekip arkadaşlarımızla iletişime geçebilirsiniz.

Diğer Bloglar